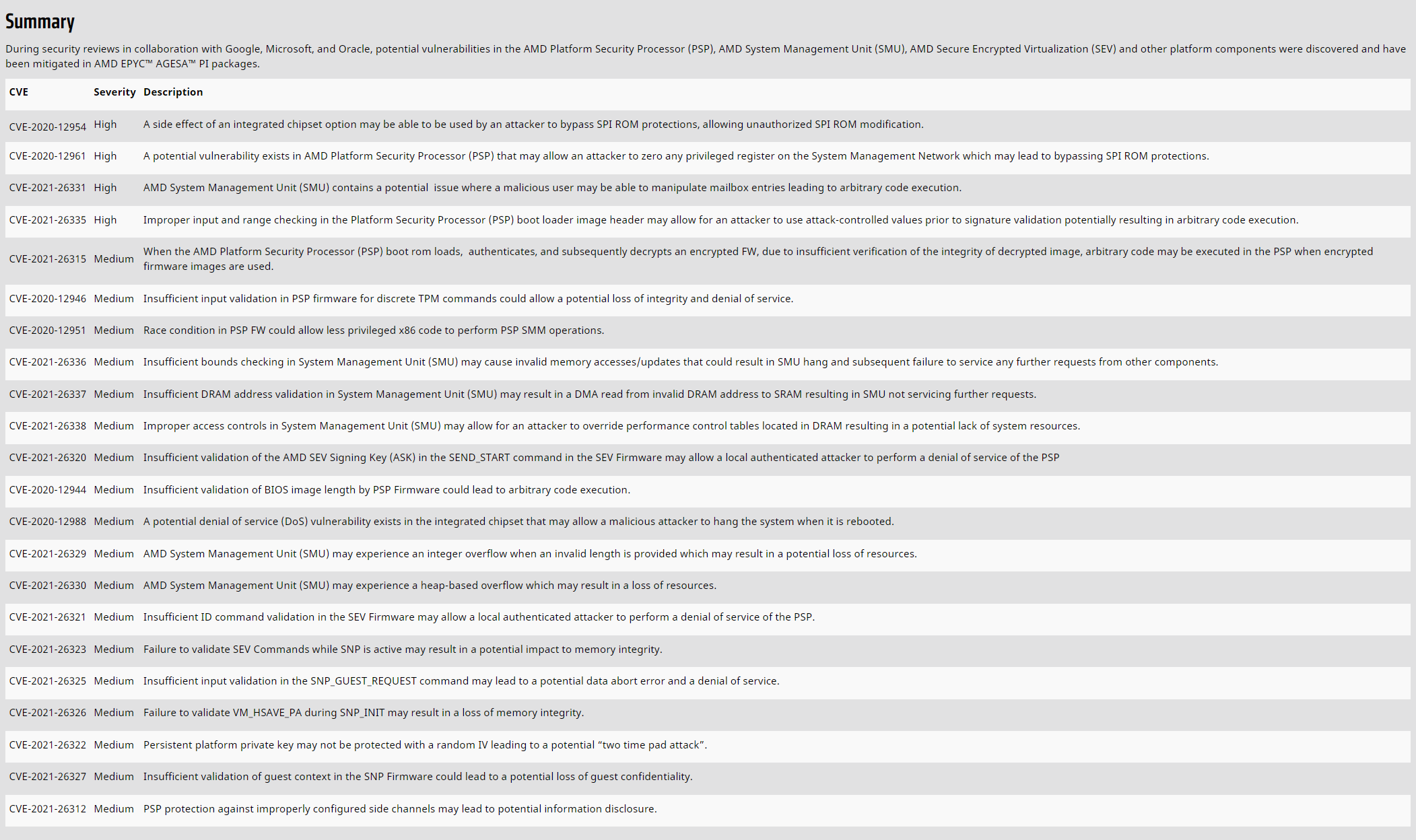

Sous le « Bulletin ID » AMD-SB-1021, AMD énumère 22 vulnérabilités de sécurité dans les processeurs pour serveurs des séries Epyc 7001 (Naples), Epyc 7002 (Rome) et Epyc 7003 (Milan). La plupart d’entre eux affectent le processeur de sécurité de la plate-forme AMD (PSP) ou l’unité de gestion du système (SMU). Certains affectent également le cryptage de la mémoire de la virtualisation sécurisée (SVE) car le PSP gère les clés utilisées dans ce processus.

Quatre de ces vulnérabilités sont classées comme présentant un risque « élevé », les autres comme présentant un risque « moyen ». La plupart d’entre eux ne peuvent pas être utilisés à distance, mais nécessitent un accès local au serveur physique.

AMD a distribué de nouvelles versions du composant firmware AMD Generic Encapsulated Software Architecture (AGESA) pour chaque génération Epyc aux fabricants de serveurs et de cartes mères, qui les incluent désormais dans les mises à jour du BIOS. Les versions d’AGESA avec des mises à jour contre les vulnérabilités de sécurité décrites dans AMD-SB-1021 sont appelées NaplesPI-SP3_1.0.0.G, RomePI-SP3_1.0.0.C et MilanPI-SP3_1.0.0.4.

Sommaire

Mises à jour du BIOS disponibles

Les fabricants de serveurs et de cartes mères suivants ont déjà des mises à jour de BIOS avec les nouvelles versions d’AGESA disponibles :

- Avis de sécurité de Dell DSA-2021-227 Mise à jour de sécurité du serveur Dell PowerEdge pour les vulnérabilités du serveur AMD

- Bulletin de sécurité HPE HPESBHF04209 Serveurs HPE ProLiant et Apollo Gen10 et Gen10 Plus

- Bulletin de sécurité HPE HPESBHF04195 Serveurs HPE ProLiant Gen10 Plus Epyc 3

- Avis de sécurité Lenovo LEN-75180 Vulnérabilités de sécurité du BIOS multi-vendeurs

- Supermicro « Vulnérabilités de sécurité d’AMD, novembre 2021 ».

Critique des experts

Le chercheur en sécurité Volodymyr Pikhur, qu’AMD remercie d’avoir signalé la vulnérabilité CVE-2020-12988, critique AMD via Twitter. Selon cette dernière, il s’agit de « l’un des pires processus de divulgation coordonnés dans lequel elle a été impliquée ». Hugo Magalhaes et lui avaient déjà signalé certaines des failles de sécurité à AMD en 2019 et il avait fallu près de deux ans pour que les correctifs apparaissent.

Selon Pikhur, l’une des vulnérabilités d’Epyc est similaire à la vulnérabilité » Speed Racer » publiée en 2015 dans les anciens systèmes Intel, où la protection en écriture de la puce mémoire flash NOR connectée en SPI pour le code BIOS peut être exploitée. Selon les chercheurs en sécurité, cette vulnérabilité de type « speed racer » est utilisée par le rootkit « LoJax » pour s’infiltrer dans le BIOS UEFI. LoJax a été détecté par Kaspersky sur deux ordinateurs en 2020.

Numéros CVE des vulnérabilités publiées avec AMD-SB-1021 :

- CVE-2020-12954

- CVE-2020-12961

- CVE-2021-26331

- CVE-2021-26335

- CVE-2021-26315

- CVE-2020-12946

- CVE-2020-12951

- CVE-2021-26336

- CVE-2021-26337

- CVE-2021-26338

- CVE-2021-26320

- CVE-2020-12944

- CVE-2020-12988

- CVE-2021-26329

- CVE-2021-26330

- CVE-2021-26321

- CVE-2021-26323

- CVE-2021-26325

- CVE-2021-26326

- CVE-2021-26322

- CVE-2021-26327

- CVE-2021-26312