Le jeudi de la semaine prochaine, l’ancien certificat racine de Let’s Encrypt (LE) perdra sa validité. En tant qu’autorité de certification (CA), LE confirme les certificats auto-générés par les opérateurs de serveurs. De cette façon, les applications sur de nombreux types de clients – PC, tablettes, smartphones, appareils de l’Internet des objets – peuvent établir une connexion cryptographiquement sécurisée pour accéder à leur propre serveur cloud, par exemple. Cela se fait principalement via HTTPS, mais aussi via des protocoles de messagerie sécurisés par TLS tels que IMAP ou SMTP.

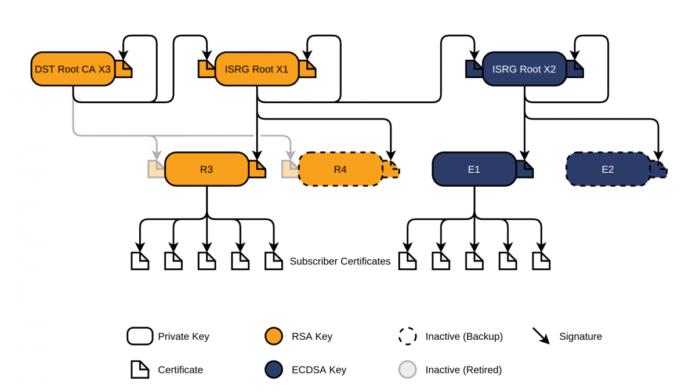

Let’s Encrypt utilise le certificat intermédiaire R3 pour signer les certificats des clients. Les clients peuvent vérifier sa validité avec le certificat racine DST Root CA X3 stocké dans leur mémoire. L’ancienne Intermediate R3 expire le 29.9.2021 à 19:21:40 (GMT), la DST Root CA X3 un peu moins d’un jour plus tard (30.9.2021 14:01:15 GMT). Au plus tard à partir de ce moment, les clients qui ne connaissent que l’ancien certificat racine ne peuvent plus vérifier les certificats des serveurs et ne peuvent plus établir une connexion sécurisée par TLS. Dans le cas des appareils de l’Internet des objets, par exemple, la question de savoir s’ils fonctionneront encore dépend de leur programmation. Cela pourrait affecter les gadgets avec une ancienne bibliothèque OpenSSL dans le firmware.

Clients incompatibles

Let’s Encrypt a introduit le nouveau certificat racine ISRG Root X1, mais celui-ci n’est pas stocké dans tous les clients. Elle est probablement absente des appareils plus anciens qui n’ont pas reçu de mise à jour du firmware ou du logiciel depuis longtemps. Parmi les incompatibilités connues, Let’s Encrypt cite Blackberry avant 10.3.3, Android avant 2.3.6, Nintendo 3DS, Sony PS3 et PS4 avant firmware 5.00. Les appareils sous Windows XP/SP3, Android à partir de 7.1.1, macOS à partir de 10.12.1, iOS à partir de 10, Ubuntu à partir de 16.04, Debian à partir de Jessie ainsi que Java 7 à partir de 7u151 et Java 8 à partir de 8u141 ne devraient pas avoir de problèmes. Firefox dispose du nouveau certificat racine depuis la version 50.

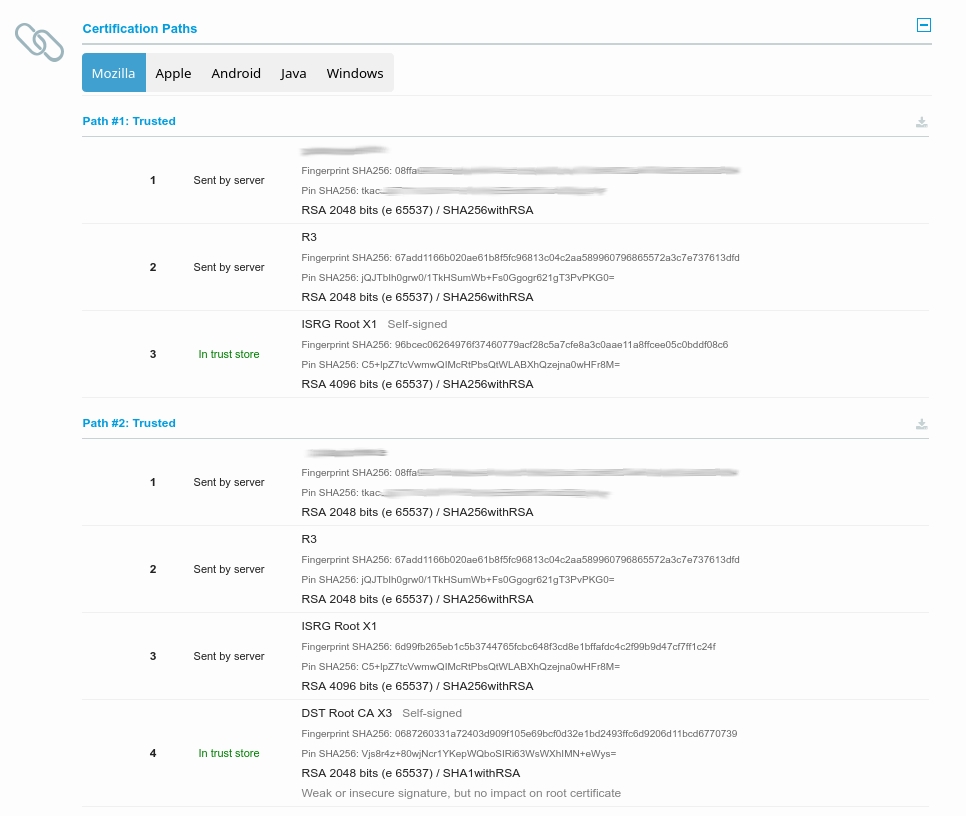

Si vous voulez vous assurer que votre propre serveur est correctement configuré pour le changement, vous pouvez utiliser le test de serveur SSL de SSL Labs. Sous « Certificats supplémentaires », il indique avec quel certificat intermédiaire et racine il est signé. Leurs dates d’expiration devraient se situer bien après septembre 2021, actuellement à la mi-septembre 2025 (Intermediate R3) ou à la fin septembre 2024 (ISRG Root X1). Lors du déploiement des « Voies de certification », deux voies devraient apparaître : Le premier se termine à la racine X1 de l’ISRG, le second à la racine X3 de l’AC de la DST, qui expirera bientôt. Si le premier chemin est manquant, vous devez supprimer l’ancien certificat et en demander un nouveau en utilisant les méthodes décrites à Let’s Encrypt. En raison de la durée de validité relativement courte des certificats LE (trois mois), cela ne devrait pas se produire dans la pratique.

(ea)