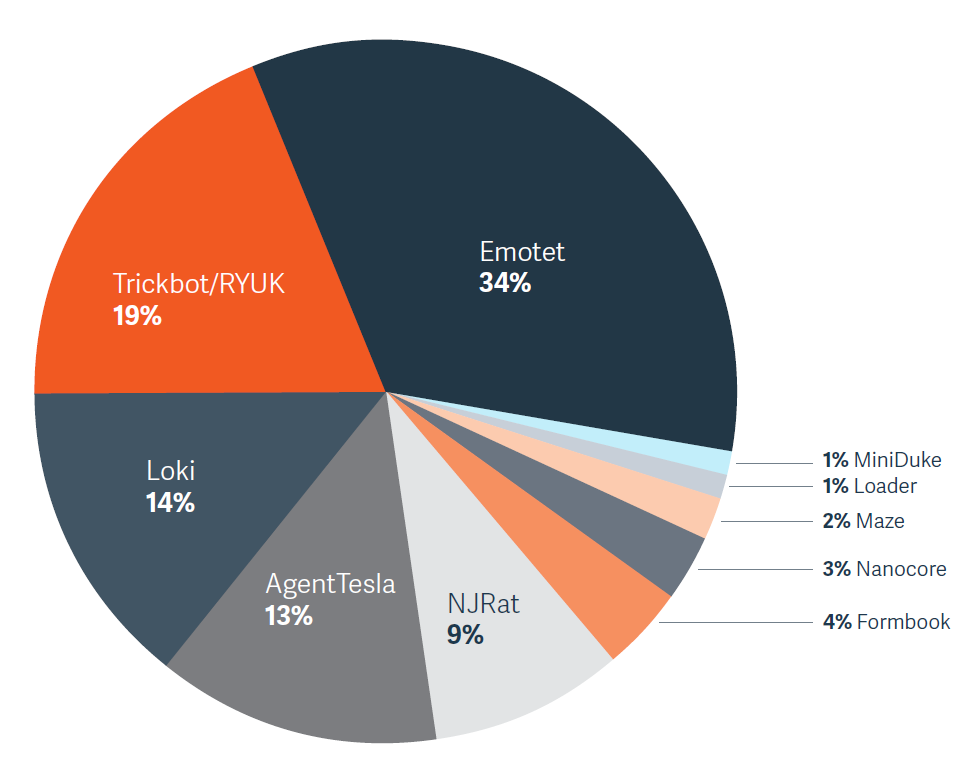

BeyondTrust, fournisseur de solutions de gestion des accès privilégiés, a publié pour la première fois le Malware Thread Report 2021. À cette fin, l’équipe de réponse aux incidents du fabricant a examiné des attaques réelles avec les clients concernés sur une période d’un an et les a comparées au cadre ATT&CK de MITRE. Entre le premier trimestre de 2020 et 2021, les experts en sécurité ont pu identifier 150 chaînes d’attaques qui y sont répertoriées. Plus de la moitié des incidents ont été causés par Emotet et Trickbot/RYUK, un autre tiers par Loki, AgentTesla et NJRat.

(Image : BeyonTrust)

Plus de professionnalisme des attaquants

L’un des résultats des chercheurs est la professionnalisation croissante des attaquants de logiciels malveillants. La dernière génération s’appuie encore plus sur des attaques en plusieurs étapes et s’attaque à des environnements d’entreprise entiers. Un cours typique avec plusieurs acteurs, outils et plateformes pourrait se présenter comme suit :

- Les attaquants louent le botnet Necurs et l’utilisent pour distribuer des messages de spam.

- Les messages de spam contiennent des documents contenant un code malveillant qui déclenche une infection par un trickbot.

- Trickbot collecte des informations d’identification, accède aux courriers électroniques et se déplace sur le réseau en utilisant le « mouvement latéral du réseau ». Les données volées sont proposées à la vente ou utilisées pour de nouvelles attaques.

- Après avoir compromis un réseau d’entreprise, les pirates vendent l’accès au réseau par une porte dérobée au plus offrant.

- L’acheteur distribue ensuite le ransomware RYUK via des serveurs de commande et de contrôle trickbot.

La correspondance avec le cadre ATT&ACK de MITRE s’est avérée être une méthode efficace pour détecter et arrêter de nombreuses souches de logiciels malveillants, a-t-il déclaré. Deux tiers des technologies recommandées ici reposent sur une gestion sophistiquée des droits pour minimiser les risques. Selon la synthèse des résultats de l’étude, la suppression des droits d’administrateur et la mise en place de contrôles des applications permettent de prévenir les cyberrisques et les menaces les plus courantes que représentent aujourd’hui les logiciels malveillants. L’étude complète peut être téléchargée gratuitement après inscription.