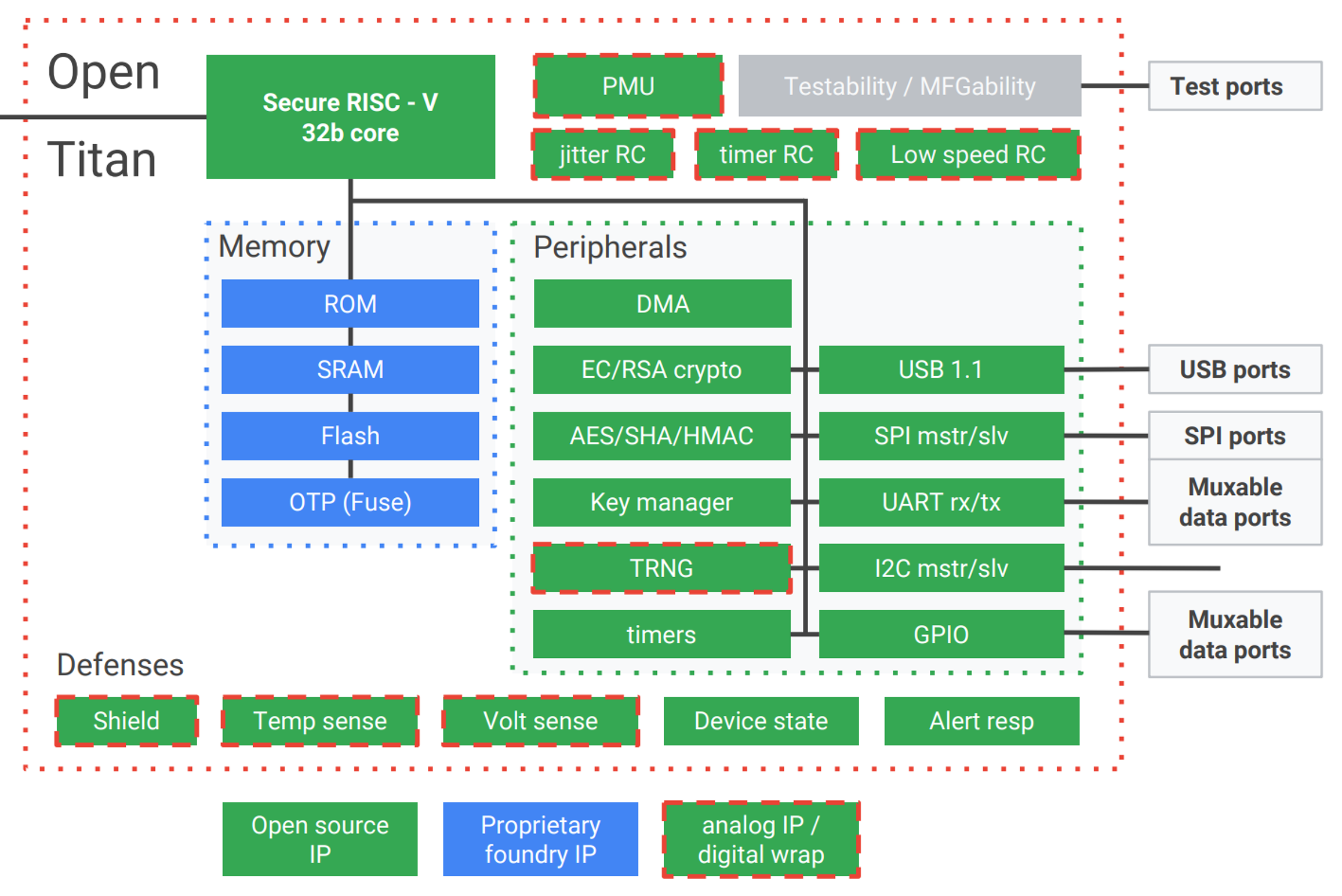

Les smartphones de la série Pixel de Google sont équipés depuis plusieurs générations de puces de sécurité discrètes de la famille « Titan », que Google développe lui-même. Dans la dernière génération du Pixel 6, Google utilise l’architecture à jeu d’instructions ouvert RISC-V dans le Titan M2.

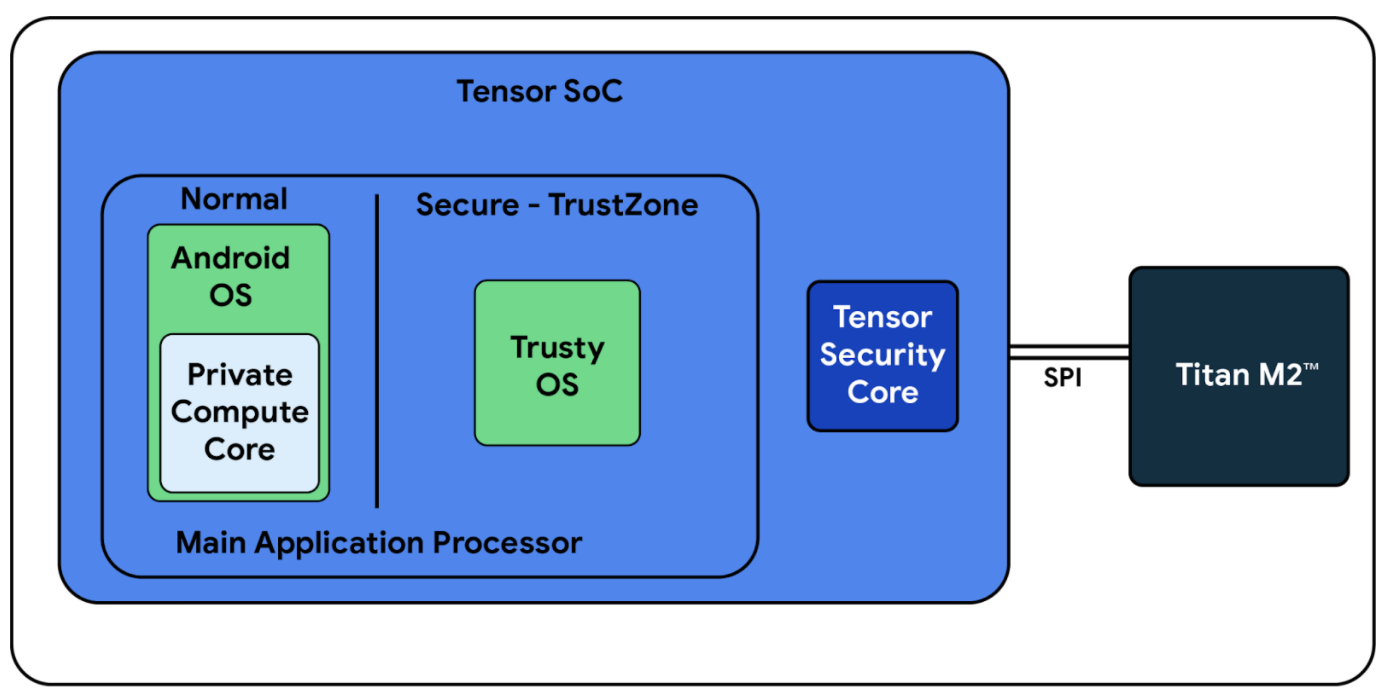

Dans un billet de blog, les développeurs de Google décrivent de nombreuses fonctionnalités de sécurité, de confidentialité et de chiffrement des deux nouveaux smartphones Pixel 6. Ils évoquent également brièvement le Titan M2, qui est une puce distincte connectée via une interface périphérique série (SPI) au SoC ARM appelé « Tensor », également développé par Google.

(Image : Google)

Sommaire

TrustZone, Security Core plus Titan M2

D’une part, Google utilise la fonction de sécurité ARM TrustZone des huit cœurs ARM du Tensor – comme c’est le cas habituellement pour les smartphones Android – dans lequel fonctionne le système d’exploitation distinct Trusty OS. En outre, il existe un « Tensor Security Core » distinct, qui utilise la SRAM intégrée et une partie distincte de la DRAM et contient des calculs de cryptographie. Le Tensor Security Core protège les clés cryptographiques des utilisateurs, renforce le mode de démarrage sécurisé (Secure Boot) et gère la communication avec le Titan M2.

(Image : Google)

Selon le blog de Google, le Titan M2 sert principalement de module de sécurité matériel (HSM) qui utilise Android Strongbox comme « maître des clés ». La puce génère et stocke des clés cryptographiques, qui protègent à leur tour les codes PIN et les mots de passe, également en liaison avec le Tensor Security Core.

Malheureusement, Google ne s’étend pas sur le lien étroit entre le Titan M2 et le projet de puce de sécurité ouverte OpenTitan lancé en 2019. Quoi qu’il en soit, selon Google, le Titan M2 a été testé par un laboratoire indépendant pour une mise en œuvre sécurisée.

Titan M2 et la concurrence

La combinaison du Tensor Security Core et du Titan M2 offre des fonctions similaires à celles d’un module de plateforme de confiance (TPM 2.0), d’un Apple T2 ou du Secure Enclave intégré aux processeurs Apple M1. Google utilise la puce de sécurité Titan C alias Titan H1 dans les Chromebooks.

Samsung utilise également un « processeur sécurisé » distinct mais non spécifié publiquement dans le Galxy S20 qui prend en charge Strongbox Keymaster. En outre, Samsung vend ses propres puces Secure Element S3FV9RR et S3K250AF.

Pour les ordinateurs Windows, les processeurs d’AMD, d’Intel, de Qualcomm et peut-être de Microsoft lui-même seront équipés à l’avenir de contrôleurs « Pluton » intégrés.

Sur le sujet des puces de sécurité, voir aussi :

- Podcast Bit Noise, Episode 2021/14 : Le module de plateforme de confiance TPM 2.0