Aujourd’hui, le chantage à l’aide de ransomwares s’accompagne généralement de menaces de publication ou de vente des données précédemment copiées. Mais même ce que l’on appelle le doxing ou la double extorsion n’est pas une fin en soi, comme le décrit un livre blanc récemment publié par le fabricant de produits de sécurité ESET.

Les cybercriminels ont recours à des astuces psychologiques toujours nouvelles pour accroître la pression sur leurs victimes et les amener à payer la rançon demandée. Par exemple, ils peuvent également contacter les partenaires commerciaux et les clients de l’entreprise victime de chantage et les informer que leurs données confidentielles ont été volées. Dans certains cas, les maîtres chanteurs ont même demandé une rançon aux clients et partenaires concernés eux-mêmes. De plus en plus, les maîtres chanteurs ne ciblent plus les masses, mais plutôt les grandes entreprises où ils pensent pouvoir obtenir davantage.

En fin de compte, peu importe les données volées, qu’il s’agisse de données personnelles, de données liées à l’entreprise ou de propriété intellectuelle – toutes sont également importantes et méritent d’être protégées. De plus en plus, les criminels choisissent des informations particulièrement sensibles ou délicates et menacent de les rendre publiques. Ils exigent de la victime une somme supplémentaire en plus de la rançon réelle. Cela ajoute à la perte de données un préjudice de réputation. Le groupe Maze a perfectionné cette méthode et a publié les données volées sur le Darknet, sur un site de fuite spécialement mis en place. Le résultat est qu’une fois que les données sont en circulation, elles le restent.

Print Bombing : toutes les imprimantes impriment un message de chantage

Pour augmenter encore la pression, les extorqueurs de données bien organisés ont souvent recours à d’autres moyens de démonstration de puissance et mènent des attaques DDoS sur le site web de l’entreprise ou piratent le réseau interne de l’entreprise extorquée. La méthode du print bombing est particulièrement effrayante. Ici, les criminels détournent toutes les imprimantes du réseau et les utilisent pour imprimer leurs demandes de rançon. Une autre démonstration de pouvoir perfide consiste à accéder aux données de l’entreprise et à contacter directement le propriétaire, par exemple par téléphone, et à le menacer personnellement.

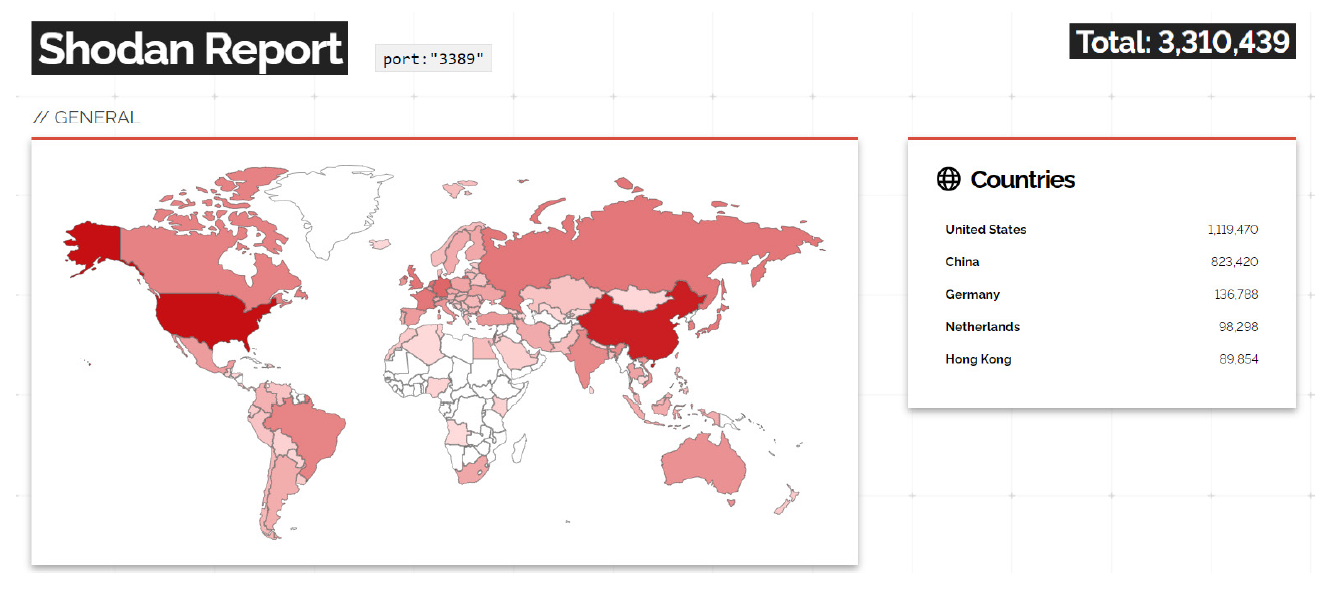

(Image : Shodan)

Selon ESET, les logiciels malveillants sont devenus depuis longtemps un outil de guerre psychologique. Un incident lié à un logiciel malveillant est donc extensible à volonté. C’est également là que l’extorsion numérique diffère de celle du monde réel, où les criminels n’ont généralement qu’un atout dans leur manche. Les cybercriminels, quant à eux, peuvent utiliser toutes les méthodes qu’ils souhaitent une fois qu’ils ont accédé aux réseaux étrangers et faire chanter leurs victimes encore et encore. Le livre blanc de 27 pages d’ESET analyse les portes d’entrée les plus courantes des logiciels malveillants, énumère les contre-mesures les plus importantes et évalue les arguments pour savoir s’il est plus opportun de payer une rançon ou non. Il peut être téléchargé sur le site web de l’entreprise après avoir soumis les données.